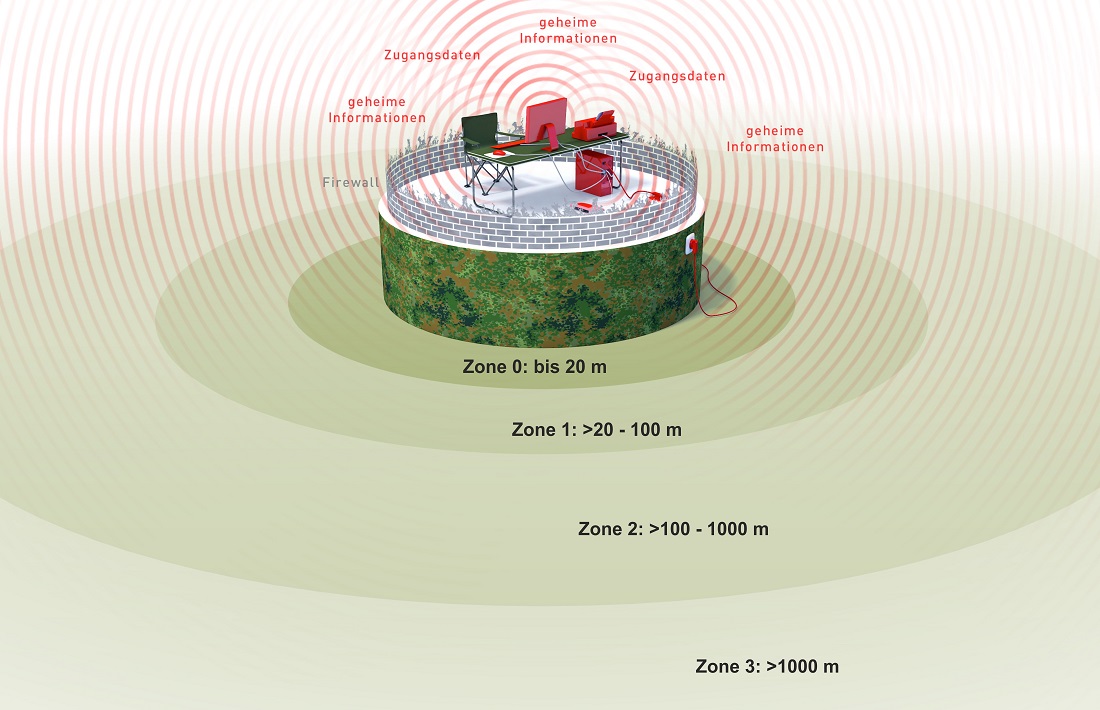

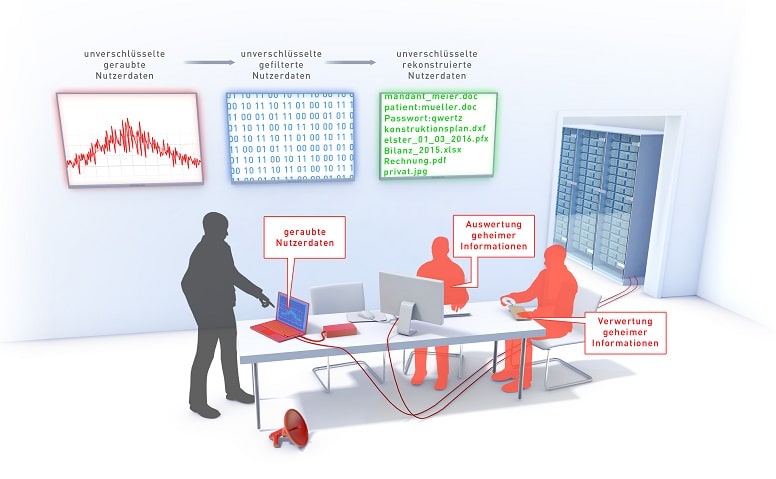

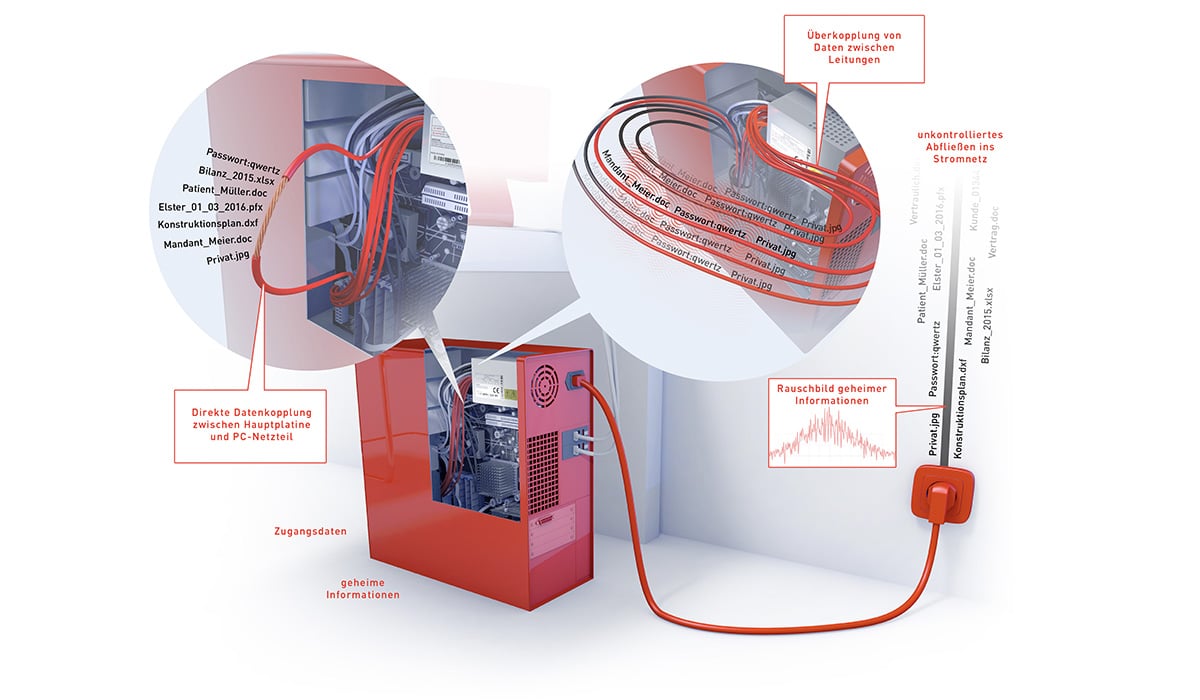

Cyberangriff über Strom: Wie sensible Daten spurlos ins Stromnetz fließen

Über die Verkabelung von IT-Geräten gelangen sensible Daten ins Stromnetz des Gebäudes. So wird die Geräteverkabelung zur Datenautobahn für Cyberkriminelle. Wie das funktioniert und welche Sicherheitsmaßnahmen Sie ergreifen können, erfahren Sie in diesem Beitrag.